Вредоносное ПО Flashback, поражающее системы OS X, получило значительную огласку с тех пор, как на прошлой неделе стало известно, что более 600 000 Mac заражены этим вредоносным ПО. Flashback начал свою жизнь в прошлом году как троян и превратился в загрузку через браузер, используя уязвимость в Java, которую Apple не исправляла до прошлой недели, несмотря на то, что Oracle выпустила исправления для других систем еще в феврале.

За последние несколько дней появилось несколько дополнительных сведений о Flashback, включая появление новых инструментов, помогающих пользователям управлять угрозой.

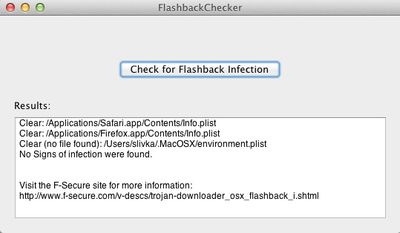

— Как отметила Ars Technica, выпущено новое приложение для Mac под названием Flashback Checker, которое помогает пользователям определить, были ли заражены их машины. Пользователям было предложено использовать Терминал для ввода команд, ищущих файлы, созданные вредоносным ПО при заражении, а Flashback Checker предлагает простую упаковку этих команд за пользовательским интерфейсом. Хотя приложение невероятно простое и не предлагает помощи в удалении Flashback, если он обнаружен в системе, оно предоставляет более привычный интерфейс для тех, кто может опасаться самостоятельного погружения в Терминал.

— OpenDNS объявил о включении фильтрации Flashback в свои услуги. OpenDNS предлагает ряд функций для улучшения разрешения доменных имен, а новая фильтрация Flashback помогает предотвратить заражение, а также не позволяет уже зараженным машинам связываться с серверами управления и контроля, используемыми для передачи инструкций зараженным машинам.

— В Forbes опубликовано интервью с Борисом Шаровым из российской компании безопасности Dr. Web, которая первой выявила масштабы угрозы Flashback. В интервью Шаров описывает, как трудно было даже найти нужную команду в Apple, чтобы поделиться своими данными, а также отмечает, насколько некоммуникабельна была Apple на протяжении всего процесса. Фактически, единственным признаком интереса с их стороны являются усилия компании по закрытию «сточного колодца», который Dr. Web использовала для перенаправления трафика с зараженных машин, чтобы оценить масштабы заражений.

«Они сказали регистратору, что этот [домен] участвует в злонамеренной схеме. Что было бы правдой, если бы мы не контролировали его и не причиняли вреда пользователям», — говорит Шаров. «Это означает, что Apple не рассматривает нашу работу как помощь. Это просто раздражает их».

Шаров считает, что попытка Apple закрыть их сервер мониторинга была честной ошибкой. Но это симптом типичного замкнутого отношения компании. Фактически, Шаров говорит, что с тех пор, как Dr. Web впервые связалась с Apple, чтобы поделиться своими выводами о беспрецедентной ботнете на базе Mac, она не получила ответа. «Мы предоставили им все имеющиеся у нас данные», — говорит он. «Мы ничего от них не слышали до этого момента».

Эксперты по безопасности из Kaspersky Lab, которые подтвердили оценку распространенности Flashback от Dr. Web, указывают на то, что Apple действительно предпринимает надлежащие шаги для устранения угрозы, включая отслеживание и закрытие серверов, используемых вредоносным ПО. Но у компании мало опыта работы с угрозами такого масштаба, и она, несомненно, изо всех сил старается оставаться на вершине ситуации.