Пара уязвимостей в фреймворке, который некоторые Mac-приложения используют для получения автоматических обновлений, делает их открытыми для атак типа «человек посередине», согласно отчету Ars Technica, освещающему уязвимость безопасности, которая была впервые обнаружена исследователем безопасности по имени Радек в конце января.

Приложения, использующие уязвимую версию Sparkle и незашифрованный HTTP-канал для обновлений сервера, подвержены риску угона для передачи вредоносного кода конечным пользователям. Фреймворк Sparkle используется приложениями вне Mac App Store для обеспечения автоматических обновлений программного обеспечения.

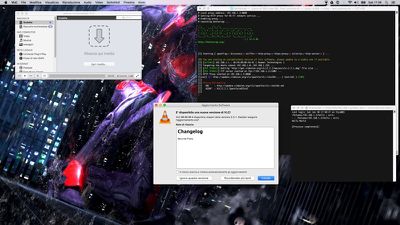

Среди затронутых приложений — широко загружаемые программы, такие как Camtasia, Duet Display, uTorrent и Sketch. Демонстрация атаки была опубликована Симоне Маргарители с использованием более старой версии VLC, которая недавно была обновлена для устранения уязвимости. Уязвимости были протестированы как на OS X Yosemite, так и на самой последней версии OS X El Capitan.

Сообщается, что «огромное» количество приложений находится под угрозой, но, как отмечает Ars Technica, трудно точно определить, какие приложения, использующие Sparkle, открыты для атак. Пользователи GitHub составили список приложений, использующих Sparkle, но не все используют уязвимую версию, и не все передают данные по незащищенным HTTP-каналам.

Приложения, загруженные через Mac App Store, не затронуты, поскольку встроенный механизм обновления программного обеспечения OS X не использует Sparkle.

Sparkle выпустил исправление в новейшей версии Sparkle Updater, но потребуется некоторое время, чтобы Mac-приложения внедрили исправленный фреймворк. Ars Technica рекомендует обеспокоенным пользователям с установленными потенциально уязвимыми приложениями избегать использования незащищенных сетей Wi-Fi или использовать их только через VPN.