Роберт Сяо, студент-компьютерщик из Университета Карнеги — Меллона, недавно обнаружил уязвимость на веб-сайте LocationSmart, которая сделала данные о местоположении миллионов телефонов в реальном времени легкодоступными для всех, кто обладал необходимыми знаниями.

Для справки, LocationSmart — это компания, которая собирает данные о местоположении мобильных клиентов от крупнейших операторов, включая Verizon, AT&T, Sprint и T-Mobile в США, а затем продает их другим компаниям для различных целей, включая соблюдение нормативных требований, кибербезопасность и маркетинговые кампании на основе близости.

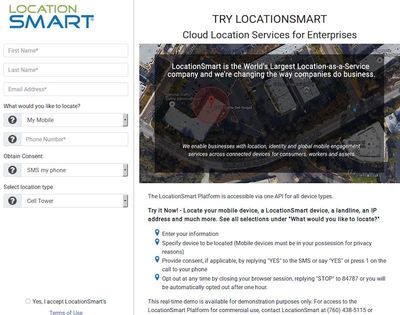

До момента обнаружения уязвимости LocationSmart предлагала пробную веб-страницу, которая позволяла любому ввести свой номер телефона, подтвердить запрос через SMS или телефонный звонок и просмотреть свое примерное местоположение в реальном времени.

Проблема, как обнаружил Сяо, заключалась в том, что на веб-странице была ошибка, позволяющая любому, кто обладает техническими навыками, обойти процесс проверки номера телефона и просматривать местоположение в реальном времени любого абонента большинства крупных операторов в США, а также Bell, Rogers и Telus в Канаде.

В своем блоге Сяо сообщил, что ошибка, по сути, заключается в запросе данных о местоположении в формате JSON, а не в стандартном формате XML:

Если вы сделаете тот же запрос с requesttype=locreq.json, вы получите полные данные о местоположении без получения согласия. Это суть ошибки. По сути, это запрашивает данные о местоположении в формате JSON, а не в стандартном формате XML. По какой-то причине это также подавляет проверку согласия («подписки»).

Обнаружив уязвимость, Сяо немедленно связался с US-CERT для координации раскрытия информации и поделился деталями с Брайаном Кребсом, который опубликовал статью с дополнительными подробностями в своем блоге Krebs on Security.

Сяо сообщил Кребсу, что ему удалось получить примерные значения долготы и широты пяти разных людей, которые согласились на отслеживание, оказавшись в радиусе 100 ярдов и 1,5 миль от их текущего местоположения, причем все это заняло несколько секунд. LocationSmart нанесла координаты на карту Google Street View.

«Я наткнулся на это почти случайно, и это было не так уж сложно сделать», — сказал Сяо. «Это то, что любой может обнаружить с минимальными усилиями. И главное, я могу отслеживать большинство людей без их согласия».

Сяо сказал, что его тесты показали, что он может надежно запрашивать службу LocationSmart, чтобы определять ближайшую к мобильному устройству абонента вышку сотовой связи. Сяо сказал, что несколько раз за несколько минут проверял номер телефона друга, пока тот двигался. Пингуя мобильную сеть друга несколько раз в течение нескольких минут, он затем смог ввести координаты в Google Maps и отслеживать направленное движение друга.

Точно неясно, как долго LocationSmart предлагала свою пробную услугу или как долго она была уязвима. Кребс сослался на архивную версию веб-сайта, которая предполагает, что она датируется как минимум январем 2017 года.

Отвечая на запрос по телефону, основатель и генеральный директор LocationSmart Марио Пройетти сообщил Кребсу, что компания проводит расследование.

«Мы не раздаем данные», — сказал Пройетти. «Мы предоставляем их для законных и авторизованных целей. Это основано на законном и авторизованном использовании данных о местоположении, которое осуществляется только с согласия. Мы серьезно относимся к конфиденциальности и изучим все факты и разберемся в них».

Представитель AT&T сообщил Кребсу, что оператор «не разрешает передачу информации о местоположении без согласия клиента или по требованию правоохранительных органов», в то время как Verizon, Sprint и T-Mobile указали на свои политики конфиденциальности.

LocationSmart уже была в новостях до этого разоблачения. На прошлой неделе The New York Times сообщила, что Кори Хатчесон, бывший шериф штата Миссури, был обвинен в использовании частной службы под названием Securus, которая получала данные от LocationSmart, для отслеживания телефонов людей без судебных ордеров.

Именно эти заголовки побудили Сяо изучить веб-сайт LocationSmart и в конечном итоге обнаружить эту уязвимость. Однако, хотя страница была удалена, неясно, какие шаги будут предприняты дальше, если таковые вообще будут. По крайней мере, один сенатор США призвал FCC к более строгому соблюдению законов о конфиденциальности операторов.

Дополнительное освещение: Ошибка на веб-сайте фирмы по отслеживанию мобильных телефонов привела к утечке данных о местоположении миллионов американцев в реальном времени от Зака Уиттакера из ZDNet

Обновление: Бюро по надзору и правоприменению FCC подтвердило, что расследует деятельность LocationSmart, согласно CNET.