Уязвимость в онлайн-магазине Apple раскрыла PIN-коды учетных записей более 72 миллионов клиентов T-Mobile, сообщает BuzzFeed News.

Уязвимость была обнаружена исследователями безопасности Phobia и Николасом «Convict» Сераоло, которые также нашли аналогичную уязвимость на веб-сайте страховой компании Asurion, раскрывающую PIN-коды учетных записей AT&T.

И Apple, и Asurion устранили уязвимости веб-сайтов, которые делали PIN-коды уязвимыми, после получения информации от BuzzFeed News. Apple предпочла не комментировать ситуацию, но сообщила BuzzFeed News, что она «очень благодарна исследователям, обнаружившим уязвимость».

PIN-коды, или пароли, представляют собой числовые комбинации, которые многие операторы связи в США используют в качестве дополнительной меры безопасности учетной записи. PIN-коды мобильных устройств обычно являются последним рубежом защиты для учетной записи сотового оператора, поскольку как веб-сайты операторов, так и служба поддержки запрашивают PIN-код для подтверждения перед внесением изменений в учетную запись.

SIM-свопинг, при котором с помощью социальной инженерии сотрудники службы поддержки оператора связи переводят номер телефона человека на новую SIM-карту, становится все более распространенным из-за большого количества учетных записей (банковских, электронных писем, социальных сетей и т. д.), привязанных к номеру телефона человека. PIN-код используется как механизм защиты от SIM-свопинга, что означает, что раскрытые PIN-коды могут быть особенно опасными.

Доступ к PIN-кодам T-Mobile на веб-сайте Apple осуществлялся с помощью атаки методом перебора, когда хакер использовал программное обеспечение для ввода множества различных числовых комбинаций с целью угадать правильную.

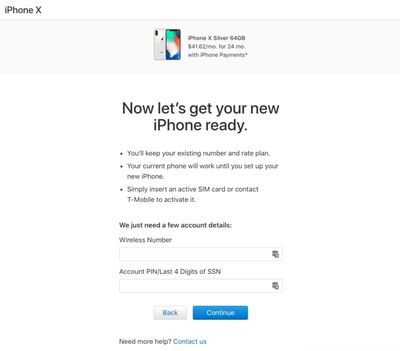

Как поясняет BuzzFeed News, после инициирования покупки iPhone T-Mobile в онлайн-магазине Apple и выбора вариантов ежемесячных платежей через T-Mobile, сайт Apple направляет пользователей на форму аутентификации с запросом номера T-Mobile и PIN-кода учетной записи или последних четырех цифр номера социального страхования (которые большинство операторов используют вместо PIN-кода, если он не установлен).

Страница позволяла неограниченное количество попыток ввода в поле PIN-кода, что делало возможной атаку методом перебора, позволявшую хакерам угадывать PIN-коды, связанные с номером телефона T-Mobile.

Уязвимость безопасности, по-видимому, была ограничена учетными записями T-Mobile, поскольку та же страница проверки для других операторов на сайте Apple использует ограничение скорости, которое блокирует доступ к форме на 60 минут после пяти-десяти неверных попыток ввода. Учитывая, что на страницах других операторов было включено ограничение скорости, вполне вероятно, что Apple допустила ошибку на странице T-Mobile.

По словам Сераоло, уязвимость, вероятно, вызвана ошибкой проектирования, допущенной при подключении API проверки учетных записей T-Mobile к веб-сайту Apple.

Аналогичная уязвимость на веб-сайте Asurion раскрыла неуказанное количество PIN-кодов учетных записей AT&T. Представитель AT&T заявил, что компания работает с Asurion над расследованием инцидента и «примет любые дополнительные меры, которые могут быть уместны».

Для обеих этих атак требовался номер телефона, что ограничивало число потенциально пострадавших людей, но клиентам AT&T и T-Mobile, обеспокоенным безопасностью своих учетных записей, следует выбрать новый PIN-код.