Пользователи macOS могли стать мишенью для вредоносных атак с использованием файлов Microsoft Office со встроенными макросами, согласно деталям об уже исправленной уязвимости, опубликованным сегодня исследователем безопасности Патриком Уордлом, который также говорил с Motherboard.

Хакеры давно используют файлы Office с встроенными макросами для получения доступа к компьютерам под управлением Windows, но аналогичная уязвимость существует и в macOS. По словам Уордла, пользователь Mac мог быть заражен просто открыв файл Microsoft Office с вредоносным макросом.

Уордл опубликовал в своем блоге информацию об уязвимости, которую он обнаружил при манипулировании файлами Office для воздействия на Mac. Об этой уязвимости он рассказал сегодня на онлайн-конференции по безопасности Black Hat.

Apple исправила уязвимость, которую использовал Уордл, в macOS 10.15.3, поэтому данная уязвимость больше не доступна хакерам. Однако она дает интересное представление о новом методе атаки, которого в будущем может стать больше.

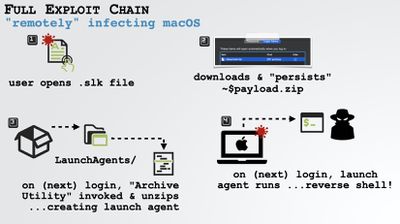

Взлом Уордла был сложным и включал в себя несколько шагов, поэтому заинтересованным в полной информации следует ознакомиться с его блогом. В основном он использовал файл Office со старым форматом .slk для запуска макросов на macOS без ведома пользователя.

«Исследователи безопасности любят эти древние форматы файлов, потому что они были созданы в то время, когда никто не думал о безопасности», — сказал Уордл Motherboard.

Используя устаревший формат файла для того, чтобы macOS запустил макрос в Microsoft Office без ведома пользователя, он применил еще одну уязвимость, которая позволила хакеру выйти из песочницы Microsoft Office с помощью файла, содержащего знак доллара ($). Файл был в формате .zip, который macOS не проверял на соответствие защите нотаризации, предотвращающей открытие пользователями файлов от неизвестных разработчиков.

Для эксплуатации уязвимости требовалось, чтобы целевой пользователь дважды вошел в свою систему Mac, так как каждый вход запускал различные этапы цепочки эксплуатации, что снижает вероятность успешной атаки. Но, как говорит Уордл, достаточно лишь одному человеку попасться на уловку.

Microsoft сообщила Уордлу, что «любое приложение, даже находясь в песочнице, уязвимо к неправильному использованию этих API», и что компания находится в контакте с Apple для выявления и исправления возникающих проблем. Уязвимости, которые использовал Уордл для демонстрации злоупотребления макросами, уже давно исправлены Apple, но всегда существует вероятность появления подобных уязвимостей в будущем.

Пользователи Mac не застрахованы от вирусов, и им следует проявлять осторожность при загрузке и открытии файлов из неизвестных, а иногда и из известных источников. Лучше избегать подозрительных файлов Office и других файлов сомнительного происхождения, даже несмотря на защиту, встроенную Apple в macOS.