Специалист по безопасности смог взломать внутренние системы более 35 крупных компаний, включая Apple, Microsoft и PayPal, с помощью атаки на цепочку поставок программного обеспечения (через Bleeping Computer).

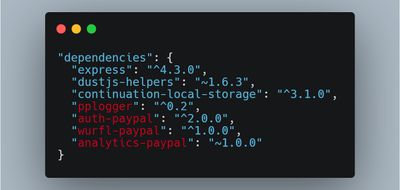

Специалист по безопасности Алекс Бирсан смог использовать уникальный конструктивный недостаток в некоторых экосистемах с открытым исходным кодом, называемый «спутанность зависимостей» (dependency confusion), для атаки на системы таких компаний, как Apple, Microsoft, PayPal, Shopify, Netflix, Yelp, Tesla и Uber.

Атака заключалась в загрузке вредоносного ПО в репозитории с открытым исходным кодом, включая PyPI, npm и RubyGems, которое затем автоматически распространялось в различные внутренние приложения компаний. Жертвы автоматически получали вредоносные пакеты, без необходимости социальной инженерии или троянов.

Бирсан смог создать поддельные проекты под теми же именами в репозиториях с открытым исходным кодом, каждый из которых содержал дисклеймер, и обнаружил, что приложения автоматически загружали общедоступные пакеты зависимостей без каких-либо действий со стороны разработчика. В некоторых случаях, как с пакетами PyPI, любой пакет с более высокой версией получал приоритет независимо от его местоположения. Это позволило Бирсану успешно атаковать цепочку поставок программного обеспечения нескольких компаний.

После подтверждения успешного проникновения его компонента в корпоративную сеть Бирсан сообщил о своих выводах соответствующей компании, и некоторые из них вознаградили его за обнаружение уязвимостей. Microsoft присудила ему самую высокую сумму вознаграждения за обнаружение уязвимостей в размере 40 000 долларов и выпустила технический документ по этой проблеме безопасности, в то время как Apple сообщила BleepingComputer, что Бирсан получит вознаграждение по программе Apple Security Bounty за ответное раскрытие информации. На данный момент Бирсан заработал более 130 000 долларов через программы вознаграждения за обнаружение уязвимостей и предварительно одобренные договоренности о тестировании на проникновение.

Полное объяснение методологии, лежащей в основе атаки, доступно на странице Алекса Бирсана в Medium.